Brute Force Attack (Kaba Kuvvet Saldırısı), siber korsanların kullanıcı adı ve şifre kombinasyonlarını sistematik olarak deneyerek web sitelerine izinsiz giriş yapmaya çalıştıkları yaygın bir saldırı türüdür. Bu deneme-yanılma yöntemiyle özellikle zayıf parolalara sahip sistemler hedef alınır. Brute Force saldırısı başarılı olduğu takdirde web sitenizin tüm yönetimi ele geçirilebilir. Bu saldırıları tamamen engellemek mümkün olmasa da etkili güvenlik önlemleriyle bu tehditleri büyük ölçüde azaltabilirsiniz.

Brute Force Attack Nedir, Nasıl Çalışır?

Brute force attack, Türkçe karşılığıyla “kaba kuvvet saldırısı”, siber güvenlik dünyasının en eski ama hâlâ en etkili yöntemlerinden biri. Mantığı şaşırtıcı derecede basit: saldırgan, doğru şifreyi bulana kadar sistematik olarak tüm olası kombinasyonları dener. Bu saldırı türü özellikle tehlikeli çünkü herhangi bir teknik zafiyete ihtiyaç duymaz. Sisteminizdeki bir açığı bulması gerekmez. Sadece zamana ve hesaplama gücüne ihtiyacı var. Ve günümüzün güçlü bilgisayarlarıyla bu süreç düşündüğünüzden çok daha hızlı.

2023 yılında yapılan araştırmalar, siber saldırıların yaklaşık %30’unun hâlâ zayıf veya çalınan şifrelerle gerçekleştiğini gösteriyor. Bu istatistik, konunun ciddiyetini gözler önüne seriyor. Peki neden bu kadar yaygın? Çünkü çoğu insan hâlâ “123456“, “password” veya doğum tarihlerini şifre olarak kullanıyor. Bu tür basit şifreler, bir brute force saldırısında saniyeler içinde kırılabilir. Üstelik birçok kullanıcı aynı şifreyi farklı platformlarda kullanıyor, bu da domino etkisi yaratıyor: bir hesap ele geçirildiğinde, diğerleri de risk altına giriyor.

- Kaba kuvvet saldırılarının çalışma prensibi kabaca şöyle:

- Hedef Belirleme– Saldırgan önce bir hedef seçer: bir web sitesinin giriş sayfası, SSH portu, FTP sunucusu veya API endpoint olabilir. Hedef belirlendikten sonra sistem taranır ve giriş noktaları tespit edilir.

- Kullanıcı Adı Tespiti– Çoğu durumda kullanıcı adı zaten bilinir veya tahmin edilebilir: “admin”, “root”, e-posta adresleri veya şirket çalışanlarının isimleri. Bazı sistemler kullanıcı adı hatası ile şifre hatası arasında fark gösterir ki bu da işi kolaylaştırır.

- Şifre Listesi Hazırlama– Saldırgan ya önceden hazırlanmış şifre listelerini (wordlist) kullanır ya da tüm olası kombinasyonları sistematik olarak dener. Popüler şifre listeleri milyonlarca gerçek kullanıcı şifresini içerir.

- Otomatik Deneme Süreci– Özel yazılımlar kullanılarak saniyede binlerce deneme yapılır. Her başarısız denemeden sonra bir sonraki kombinasyon otomatik olarak denenir. Bu süreç doğru şifre bulunana kadar devam eder.

- Başarılı Giriş ve İstismar– Doğru şifre bulunduğunda, saldırgan sisteme tam yetkiyle girer. Artık veri çalabilir, kötü amaçlı yazılım yükleyebilir veya hesabı başka saldırılar için kullanabilir.

Brute force saldırılarının arkasındaki matematik oldukça basit ama ürkütücü. Örneğin, sadece küçük harflerden oluşan 6 karakterlik bir şifrenin toplam 308,915,776 farklı kombinasyonu vardır. Kulağa çok gibi gelebilir ama modern bir bilgisayar bunları saniyeler içinde deneyebilir. Şimdi buna büyük harfler, rakamlar ve özel karakterler ekleyin. 8 karakterlik karmaşık bir şifrenin kombinasyon sayısı 218 trilyona çıkıyor. Bu yüzden güvenlik uzmanları sürekli uzun ve karmaşık şifreler kullanmanızı söyler. Çünkü her eklediğiniz karakter, saldırganın işini katlanarak zorlaştırır.

Ancak işin püf noktası şu: saldırganlar genellikle tüm kombinasyonları denemez. Bunun yerine akıllı tahminler yaparlar. İnsanların şifre oluştururken tahmin edilebilir davrandıklarını bilirler. “Password123!”, “IloveU2023“, “Ankara06” gibi şifreler sözlükte ilk sıralardadır. Saldırganlar ayrıca “rainbow tables” adı verilen önceden hesaplanmış hash tablolarını kullanabilir. Eğer sistem şifreleri hash’leyerek saklıyorsa ve tuzlama (salting) yapmıyorsa, bu tablolar sayesinde hash değerinden orijinal şifreye çok hızlı ulaşılabilir.

Bir başka önemli nokta da dağıtık saldırılar. Akıllı saldırganlar tek bir IP adresinden binlerce deneme yapmaz çünkü bu kolayca tespit edilir. Bunun yerine botnet denilen zombie bilgisayar ağlarını kullanarak her IP’den birkaç deneme yaparlar. Bu şekilde güvenlik sistemlerinin radarından uzak kalırlar.

Brute Force Saldırı Türleri: Hangisi Daha Tehlikeli?

Brute force saldırıları tek tip değildir. Farklı yöntemler, farklı senaryolar için optimize edilmiştir. Her birinin kendine özgü özellikleri ve tehlike seviyeleri vardır.

- Basit Brute Force– En temel yöntem. Saldırgan herhangi bir liste kullanmadan, mantıksal tahminler yaparak şifreyi bulmaya çalışır. “admin”, “123456”, “password” gibi yaygın şifrelerle başlar.

- Hızlı ancak başarı oranı düşük.

- Zayıf şifrelere karşı etkili.

- Kolayca tespit edilebilir.

- Dictionary Attack (Sözlük Saldırısı)– Önceden hazırlanmış şifre listelerini kullanır. Bu listeler milyonlarca gerçek kullanıcı şifresini, yaygın kelimeleri ve kombinasyonları içerir.

- Çok daha hızlı ve etkili

- Gerçek dünya şifrelerine odaklanır

- Popüler wordlist’ler: RockYou, SecLists

- Hybrid Attack (Hibrit Saldırı)– Sözlük saldırısıyla brute force’u birleştirir. Kelime listesindeki şifrelere rakamlar, semboller ekleyerek dener. Örn: “password” → “password123”, “password!”

- Çok yüksek başarı oranı

- Orta seviye şifreleri kırabilir

- Daha fazla zaman gerektirir.

- Rainbow Table Attack– Önceden hesaplanmış hash değerlerini kullanarak şifreleri tersine mühendislikle bulur. Eğer sistem şifreleri güvenli bir şekilde hash’lemiyorsa çok hızlı çalışır. Tuzlama (salting) yapılan sistemlere karşı etkisizdir.

- Credential Stuffing– Önceden sızdırılmış kullanıcı adı-şifre çiftlerini başka sitelerde dener. Kullanıcılar aynı şifreyi her yerde kullandığı için son derece etkilidir. LinkedIn, Yahoo gibi büyük veri sızıntıları sonrası yaygınlaştı.

- Reverse Brute Force– Normal brute force’un tersi. Tek bir yaygın şifreyi (örn: “123456”) milyonlarca kullanıcı adıyla dener. Geniş kullanıcı tabanı olan sistemlerde şaşırtıcı derecede başarılı olabilir.

Bu saldırı türleri arasında en tehlikeli olanı credential stuffing’dir. Neden? Çünkü hiçbir tahmin gerektirmez – gerçek, çalışan şifreleri kullanır. 2022’de yapılan bir araştırma, test edilen hesapların %0.1’inin bile credential stuffing ile ele geçirilebilmesinin saldırganlar için karlı olduğunu gösterdi. Yani 1 milyon hesap denediğinizde, 1000 tanesine erişim sağlayabiliyorsunuz. Bir diğer dikkat çekici nokta, GPU hızlandırmalı brute force saldırılarıdır. Modern grafik kartları, CPU’lara göre şifre kırmada binlerce kat daha hızlıdır. Hashcat gibi araçlar kullanılarak, yüksek kaliteli bir GPU saniyede 100 milyar MD5 hash deneyebilir. Bu da 8 karakterlik basit bir şifreyi dakikalar içinde kırabilir demektir.

Gerçek Hayattan Brute Force Örnekleri

Teoride kalmayalım. Brute force saldırılarının gerçek dünyada nasıl büyük zararlara yol açtığını görmek için birkaç öne çıkan olaya bakalım. Bu örnekler, konunun ciddiyetini gözler önüne seriyor:

- 2012 – LinkedIn Veri Sızıntısı– 160 milyon kullanıcının hash’lenmiş şifreleri çalındı. Şifreler düzgün tuzlanmadığı için, saldırganlar brute force ve rainbow table yöntemleriyle milyonlarca şifreyi açık metne çevirdi. Bu veriler hâlâ credential stuffing saldırılarında kullanılıyor.

- 2016 – Mirai Botnet Saldırısı– IoT cihazlarına (güvenlik kameraları, routerlar) karşı basit brute force saldırısı yapıldı. Varsayılan şifrelerle korunan milyonlarca cihaz ele geçirildi ve dev bir botnet oluşturuldu. Bu botnet, internetin büyük bir kısmını çökerten DDoS saldırılarında kullanıldı.

- 2020 – Devlet Kurumlarına SolarWinds Üzerinden Saldırı– Saldırganlar SolarWinds sistemine önce zayıf şifrelerle brute force yaparak girdiler. Ardından tedarik zinciri saldırısıyla binlerce kuruluşu etkilediler. ABD hükümeti dahil kritik sistemler aylarca izlendi.

- 2023 – Kurumsal VPN Saldırıları– Pandemi sonrası uzaktan çalışmanın artmasıyla, kurumsal VPN’ler ana hedef haline geldi. Zayıf çalışan şifreleriyle yapılan brute force saldırıları, çeşitli şirketlerin iç ağlarına erişim sağladı. Ortalama zarar: firma başına 4.2 milyon dolar.

- Türkiye’den Bir Örnek– 2021 yılında Türkiye’deki bir e-ticaret platformunda yaşanan olay oldukça öğretici. Saldırganlar, müşteri hesaplarına yönelik dağıtık bir brute force saldırısı başlattı. Her IP’den günde sadece 10-15 deneme yaparak güvenlik sistemlerini atlattılar. Sonuç? 3 ay içinde yaklaşık 12,000 hesap ele geçirildi. Bu hesaplardaki kayıtlı kredi kartlarıyla sahte alışverişler yapıldı. Platform, olayı fark edene kadar yaklaşık 800,000 TL zarar oluşmuştu. Bu olay bize ne öğretiyor? Brute force saldırıları her zaman hızlı ve agresif olmak zorunda değil. Yavaş ve metodik saldırılar, tespit sistemlerinden kaçarak uzun vadede çok daha zararlı olabilir.

Kaba Kuvvet Saldırıları Nasıl Fark Edilir?

Bir brute force saldırısının farkına varmak, zarar kontrolü açısından kritik önem taşır. Erken tespit, saldırganın sisteminize zarar vermesini engelleyebilir. Peki neye dikkat etmelisiniz?

- Anormal Giriş Denemeleri– Log dosyalarınızda kısa sürede çok sayıda başarısız giriş denemesi görüyorsanız, bu en açık işarettir. Özellikle aynı kullanıcı adına yönelik onlarca, yüzlerce deneme tipik bir brute force göstergesidir.

- Farklı IP Adreslerinden Tutarsız Girişler– Bir hesaba normalde Türkiye’den erişilirken, aniden Rusya, Çin veya Nijeryadan giriş denemeleri görülmesi şüphe uyandırmalıdır. Coğrafi olarak mantıksız erişim kalıpları uyarı işaretidir.

- Hesap Kilitlemelerde Artış– Birden fazla hesabın aynı anda kilitlenmesi, sistematik bir saldırıya işaret edebilir. Özellikle hiçbir şey yapmadığı halde hesabı kilitlenen kullanıcılardan gelen şikayetler artıyorsa, alarm zillleri çalmalı.

- Yavaş Sistem Performansı– Brute force saldırıları sunucu kaynaklarını tüketir. Aniden yavaşlayan giriş sayfası, zaman aşımı hataları veya genel performans düşüşü, arka planda bir saldırının göstergesi olabilir.

Sistem yöneticisiyseniz veya bir web sitesi işletiyorsanız, düzenli olarak log dosyalarını kontrol etmeniz gerekir. Apache, Nginx, IIS gibi web sunucuları tüm giriş denemelerini kaydeder. Bu kayıtlarda şüpheli kalıplar aramak, proaktif güvenliğin temelidir.

- Loglarınızda Bunları Arayın:

- Kısa aralıklarla tekrarlanan 401/403 hataları

- Alfabetik veya sayısal sıralı kullanıcı adları (user1, user2, user3…)

- Yaygın kullanıcı adları: admin, root, administrator

- Aynı user-agent string’i ile sürekli gelen istekler

- Belirli port taramalarını takip eden giriş denemeleri (SSH port 22, RDP port 3389)

Bireysel kullanıcıysanız, hesaplarınızda şüpheli aktiviteyi nasıl fark edersiniz? Gmail, Facebook, Instagram gibi büyük platformlar size güvenlik uyarıları gönderir. “Yeni cihazdan giriş” veya “tanınmayan konumdan erişim” uyarılarını asla göz ardı etmeyin. Bu uyarılar, hesabınıza yetkisiz erişim girişimlerinin ilk belirtileri olabilir. Ayrıca e-posta kutunuzda “şifre sıfırlama” talepleri görüyorsanız ve siz böyle bir talepte bulunmadıysanız, bu birisinin hesabınıza erişmeye çalıştığı anlamına gelir. Hemen şifrenizi değiştirin ve iki faktörlü kimlik doğrulamayı aktifleştirin.

Brute Force Saldırılarına Karşı Etkili Savunma Yöntemleri

Artık saldırıların nasıl çalıştığını ve nasıl tespit edileceğini biliyorsunuz. Şimdi en kritik soruya gelelim: Kendinizi nasıl korursunuz? Brute force saldırıları karşı önlem alması en kolay siber tehditlerden biridir. İşte kanıtlanmış savunma stratejileri:

- Güçlü ve Benzersiz Şifreler– En temel ama en etkili savunma. Şifreniz minimum 12 karakter olmalı, büyük-küçük harf, rakam ve özel karakter içermeli. Asla aynı şifreyi birden fazla yerde kullanmayın.

- Doğru: “kM9$nP2@xL4&wQ8!”

- Yanlış: “Ankara2023” veya “mehmet123”

- İki Faktörlü Kimlik Doğrulama (2FA)– Şifreniz ele geçirilse bile, ikinci bir doğrulama katmanı sizi korur. SMS, authenticator app veya hardware token kullanın. 2FA aktif hesapların %99.9’u brute force ile kırılamaz.

- Şifre Yöneticisi Kullanın– Her hesap için benzersiz, karmaşık şifreler oluşturun ve saklayın. LastPass, 1Password, Bitwarden gibi şifre yöneticileri birbirinden farklı ve hatırlanması zor şifreleri sizin için güvenle saklar, gerektiğinde otomatik kullanıma yardımcı olur.

Sistem ve Sunucu Düzeyinde Önlemler

Web sitesi sahibi veya sistem yöneticisiyseniz, kullanıcıları korumak sizin sorumluluğunuzdanız. İşte uygulamanız gereken teknik önlemler:

- Rate Limiting– Belirli sürede yapılabilecek giriş denemesi sayısını sınırlayın. Örnek: IP başına dakikada maksimum 5 deneme. Bu basit kural, brute force saldırılarını büyük ölçüde yavaşlatır.

- Hesap Kilitleme– 3-5 başarısız denemeden sonra hesabı geçici olarak kilitleyin. Kilitleme süresi her hatalı denemede artmalı: ilk 5 dakika, sonra 15, sonra 30 dakika gibi.

- CAPTCHA Entegrasyonu– Birkaç başarısız denemeden sonra CAPTCHA gösterin. reCAPTCHA v3 gibi modern sistemler kullanıcı deneyimini bozmadan botları engelleyebilir.

- Web Application Firewall (WAF)– Cloudflare, Sucuri gibi WAF servisleri, şüpheli trafik kalıplarını otomatik tespit edip engeller. Dağıtık saldırılara karşı özellikle etkilidir.

- Gelişmiş Güvenlik Önlemleri:

- IP Beyaz Listesi: Yönetici paneli gibi hassas alanlara sadece belirli IP’lerden erişime izin verin.

- Coğrafi Engelleme: Hedef kitleniz sadece Türkiye’deyse, diğer ülkelerden gelen istekleri engelleyin.

- Honeypot Hesaplar: Sahte kullanıcı adları oluşturun. Bunlara giriş denemeleri olursa, kaynak IP’yi anında engelleyin.

- Güvenlik Başlıkları: X-Frame-Options, Content-Security-Policy gibi HTTP başlıklarını doğru yapılandırın.

- Şifre Politikası Oluşturun:

- Minimum 12 karakter zorunluluğu

- Karmaşıklık gereksinimleri (büyük/küçük harf, rakam, sembol)

- Yaygın şifreleri reddetme (zxcvbn gibi kütüphaneler kullanarak)

- Düzenli şifre yenileme hatırlatmaları

- Eski şifrelerin tekrar kullanılmasını engelleme

- Pwned Passwords API ile sızdırılmış şifreleri kontrol etme

📌 Güvenlik katmanları birbirini tamamlamalıdır. Sadece bir önlem yeterli olmaz. Savunma derinliği (defense in depth) prensibiyle, birden fazla güvenlik katmanı oluşturun. Bir katman aşılsa bile, diğerleri sizi korumaya devam eder.

SSH ve RDP Bağlantılarını Brute Force’tan Koruma

SSH (Secure Shell) ve RDP (Remote Desktop Protocol) sunucu yönetiminde vazgeçilmez araçlardır. Ancak aynı zamanda brute force saldırılarının en popüler hedefleridir. Internet’e açık her SSH/RDP portunun günde binlerce otomatik saldırı denemesiyle karşılaştığını biliyor muydunuz?

- SSH İçin Kritik Güvenlik Önlemleri:

- Root girişini devre dışı bırakın: /etc/ssh/sshd_config dosyasında

PermitRootLogin noayarını yapın. Root hesabı her zaman ilk hedef olur. - Varsayılan portu değiştirin: Port 22 yerine rastgele yüksek bir port numarası kullanın (örn: 42158). Bu basit değişiklik otomatik taramaların %99’unu engeller.

- SSH key authentication kullanın: Şifre tabanlı girişi tamamen kapatın, sadece SSH anahtarlarıyla erişime izin verin:

PasswordAuthentication no - Fail2ban kurun: Belirli sayıda başarısız denemeden sonra IP’yi otomatik engelleyen bu aracı mutlaka kullanın.

- İzin verilen kullanıcıları sınırlandırın:

AllowUsersdirektifiyle sadece belirli kullanıcıların SSH erişimi olmasını sağlayın.

- Root girişini devre dışı bırakın: /etc/ssh/sshd_config dosyasında

- RDP İçin Güvenlik Tavsiyeleri:

- Network Level Authentication (NLA) aktifleştirin: Kimlik doğrulama oturum başlamadan önce gerçekleşir, kaynakları korur.

- Güçlü hesap kilitleme politikası: 3 başarısız denemeden sonra 30 dakika kilitleme uygulayın.

- RDP Gateway kullanın: Doğrudan internet erişimi yerine, VPN veya RDP Gateway arkasına alın.

- Varsayılan 3389 portunu değiştirin: SSH gibi, port değişikliği otomatik taramaları engeller.

- IP kısıtlaması uygulayın: Windows Firewall ile sadece güvendiğiniz IP’lerden erişime izin verin.

WordPress Brute Force Saldırıları Nasıl Önlenir?

WordPress sitenizi Brute Force saldırılarına karşı korumak, dijital güvenliğinizi sağlamanın en kritik adımlarından biridir. Etkili bir WordPress güvenliği için aşağıda sıraladığımız temel önlemleri uygulayarak sağlam bir savunma hattı oluşturabilirsiniz.

1. WordPress Giriş URL’sini değiştirin

WordPress domain.com/wp-login.php veya domain.com/wp-admin biçiminde varsayılan bir giriş URL’si kullanır. Bu durum herkes tarafından bilinir. Hacker’ların, kaba kuvvet saldırıları için kullandığı alan da burasıdır. Eğer WordPress otum açma alanı url’sini olduğu gibi bırakırsanız kötü niyetli kişilerin işlerini biraz daha kolaylaştırmış olursunuz.

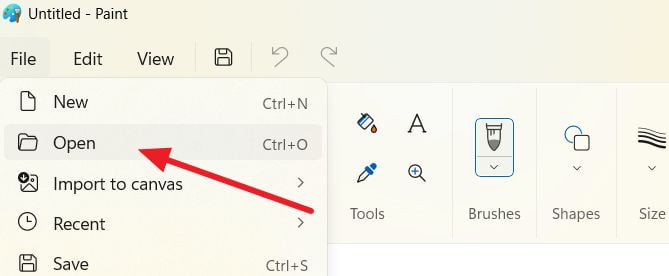

Varsayılan giriş URL’sini kolayca tahmin edilemeyen farklı bir URL ile değiştirmeniz riskleri azaltabilir. URL kısmını değiştirmek için en basit yollardan biri WPS Hide Login gibi bir eklenti kullanmaktır. Eklentiyi kurup etkinleştirdikten sonra WP kontrol paneli Ayarlar>>Genel bölümüne gidin. Sayfanın altına indiğinizde WordPress giriş URL’nizi değiştirmek için yeni bir seçenek göreceksiniz. Buraya hatırlayabileceğiniz bir şey girin. Hemen altında da, wp-admin dizinine erişmek isteyenleri yönlendireceğiniz adresi girebilirsiniz (varsayılan olarak 404 sayfanıza yönlendirir).

Yeni giriş URL’sini hatırladığınızdan emin olun, aksi takdirde kontrol paneline erişemezsiniz. Bu eklenti, varsayılan giriş URL’si isteklerini keser ve bunları eklenti ayarlarıyla belirttiğiniz sayfaya yönlendirir.

2. Oturum Açma Girişimlerini Kısıtlayın

Oturum açma sayfasını kaba kuvvet saldırılarından korumanın başka bir yolu, bir IP adresi tarafından web sitenize yapılan oturum açma girişimlerinin sayısını sınırlandırmaktır. IP adresini, kısa bir süre için belirtilen oturum açma denemesi sınırını aşarsa engelleyebilirsiniz.

Bir bilgisayar korsanı yeni özel oturum açma URL’sini bulmayı bir şekilde başarırsa, belirli bir zamanda tetikleyebileceği başarısız oturum açma girişimlerinin sayısını sınırlayabiliriz. Bu, büyük bir Brute Force girişimi akışını bir nevi hafifletme işlevi görür.

Bu kısıtlamaları WPS Limit Login eklentisi aracılığıyla kolayca uygulayabiliriz . Etkinleştirildiğinde, bu eklentinin varsayılan ayarları çoğu web sitesinde bu tür saldırıların üstesinden gelmek için yeterince iyidir. Bu tür girişimlerin daha büyük bir hacmiyle karşılaşırsanız, ayarları gereksinimlerinize göre düzenleyebilirsiniz. Yukarıda gösterilen ayarlar önerilir. Bu önlem, varsayılan giriş URL’sini kullanıyor olsanız bile hackerlar için büyük bir engeldir.

3. İki Faktörlü Kimlik Doğrulama (2FA) Kullanın

İki faktörlü kimlik doğrulama brute force saldırılarını önlemek için oldukça etkili bir yöntemdir. Bir web sitesinin oturum açma sayfasına fazladan bir güvenlik katmanı ekler. Bir kullanıcı adı ve şifre kombinasyonu ile birlikte ekstra bir güvenlik katmanı, hackerların web sitenize girmesini zorlaştırarak Brute Force Attack girişimlerini önlemeye yardımcı olacaktır. 2FA sistemini sitenizde kurmak ve yapılandırmak için WP 2FA – Two-factor authentication for WordPress eklentisini kullanabiliriz. Kullanımı ücretsizdir ve anında yapılandırılabilir.

4. Güçlü oturum açma bilgileri kullanın

Güçlü bir oturum açma bilgisi, yalnızca güçlü bir parola kullanmak anlamına gelmez. Aynı zamanda benzersiz bir kullanıcı adı seçmek anlamına gelir. Kullanıcı adınız varsayılan olarak uygulanan” admin ” ise, hackerların ilk deneyecekleri kullanıcı adının da bu olacağını bilmelisiniz.

Giriş sayfasındaki iki alandan birini (kullanıcı adı ve parola) bilmek işi yarılamak anlamına gelir! Yani kullanıcı adı biliniyorsa, kötü niyetli kişilerin yapması geren sadece şifreyi kırmak olacak. Bu da çok sayıda deneme saldırısı demek. Eğer parolanız da zayıfsa, işte o zaman sitenizin hacklenmesi an meselesi!

Parola ve kullanıcı adı belirlerken akılda tutulması gereken şeylerden bazıları şunlardır:

- Adınızı, kullanıcı adınızı, şirket adınızı veya web sitenizin adını kullanmaktan kaçının.

- Sözlükteki hiçbir kelimeyi herhangi bir dilde kullanmayın.

- Kısa Parolalar kullanmaktan kaçının.

- Daima alfa sayısal şifreler kullanmayı deneyin.

WordPress Kullanıcı Adı ve Parola Nasıl Değiştirilir? başlıklı kılavuzumuz sayesinde bu sorunu çözebilirsiniz.

5. HTTP kimlik doğrulaması uygulayın

Brute Force saldırılarını önleme yöntemlerinden bir diğeri de HTTP kimlik doğrulamasıdır. HTTP kimlik doğrulaması ile, oturum açma sayfanıza tanınmayan ve kimliği doğrulanmamış erişimi engelleyebilirsiniz. Web sitenizin oturum açma sayfasını HTTP kimlik doğrulaması ile açacağınız zaman bir oturum açma kutusu görünecektir. HTTP kimlik doğrulamasının oturum açma kimlik bilgileri, normal oturum açma kimlik bilgilerinden tamamen farklıdır. Bu işlemi HTTP auth eklentisi yardımıyla kolayca yapabilirsiniz.

Yukarıda belirtilen adımlar kaba kuvvet saldırılarına karşı korumada oldukça etkilidir. Eğer WordPress kullanıcısıysanız “WordPress Güvenlik Önlemleri“ kılavuzumuzdan da faydalanabilirsiniz. Ayrıca tüm güvenlik önlemlerini oldukça kullanışlı ve işleri hızlandıran en iyi güvenlik eklentileri listemize de göz atmanızı öneririz.

Brute Force Sonrası Olay Müdahale Rehberi

Önlemler alsanız da bazen saldırganlar başarılı olabilir. Hesabınızın ele geçirildiğinden şüpheleniyorsanız veya sisteminizde yetkisiz erişim tespit ettiyseniz, panik yapmayın. Hızlı ve doğru hareket etmek zararı minimize eder. İşte adım adım yapmanız gerekenler:

- Derhal Şifreleri Değiştirin– Sadece etkilenen hesabın değil, aynı şifreyi kullandığınız TÜM hesapların şifresini hemen değiştirin. Saldırgan büyük ihtimalle credential stuffing yapacaktır. Yeni şifreler benzersiz ve çok güçlü olmalı.

- İki Faktörlü Doğrulamayı Aktifleştirin– Henüz yapmadıysanız, hemen 2FA’yı açın. Saldırgan şifrenizi bilse bile, ikinci faktör olmadan giremeyecektir. Bu aşamada authenticator app kullanın, SMS güvenli değildir (SIM swapping riski).

- Hesap Aktivitesini İnceleyin– E-posta, sosyal medya ve diğer hesaplarınızda “güvenlik” veya “oturum geçmişi” bölümüne gidin. Tanımadığınız cihaz veya konumlardan giriş var mı kontrol edin. Varsa, o oturumları sonlandırın.

- Kötü Amaçlı Aktiviteleri Tespit Edin– Saldırgan hesabınızla ne yaptı? E-posta hesabıysa gönderilmiş klasörünü, banka hesabıysa işlem geçmişini, sosyal medyaysa paylaşımları kontrol edin. Yapılmış zararlı işlemleri listeleyin.

- İlgili Kurumları Bilgilendirin– Finansal bilgiler tehlikeye girdiyse bankanızı arayın ve kartlarınızı bloke edin. İş hesabı ele geçirildiyse IT departmanınızı bilgilendirin. Gerekirse siber suçlar masasına başvurun.

- Sistemi Temizleyin ve Güçlendirin– Kötü amaçlı yazılım taraması yapın, güvenlik açıklarını kapatın, gelecek saldırılara karşı tüm önlemleri alın. Bu rehberde bahsedilen tüm güvenlik pratiklerini uygulayın.

Web siteniz veya sunucunuz brute force ile ele geçirildiyse, daha detaylı bir müdahale gerekir:

- Sunucuyu izole edin: Gerekirse geçici olarak offline alın, zarar yayılmasın.

- Tüm kullanıcı şifrelerini sıfırlayın: Özellikle admin ve veritabanı şifrelerini.

- Backdoor araması yapın: Dosya sisteminde saldırgan tarafından eklenen zararlı dosyaları arayın. Sıradışı .php dosyaları, yeni oluşturulmuş admin hesapları şüphelidir.

- Veritabanını kontrol edin: Yetkisiz yeni kullanıcılar, değiştirilmiş e-posta adresleri var mı?

- Log dosyalarını analiz edin: Saldırının ne zaman başladığını, hangi IP’lerden geldiğini, nelere erişildiğini belirleyin.

- Temiz yedekten geri yükleyin: Saldırı öncesi temiz bir yedeğiniz varsa, o noktaya dönün.

- Yasal ve İletişim Adımları:

- Müşterilerinizi bilgilendirin (özellikle kişisel veri sızıntısı varsa)

- KVKK’ya uygun olarak veri ihlali bildirimi yapın (72 saat içinde)

- Sigorta şirketinize haber verin (siber güvenlik sigortanız varsa)

- Gelecek saldırıları önlemek için profesyonel penetrasyon testi yaptırın

- Olay sonrası rapor hazırlayın: ne oldu, nasıl oldu, ne yapıldı, gelecekte nasıl önlenecek…

Doğru önlemlerle kaba kuvvet saldırıları %99.9 oranında engellenebilir. Bu rehberde paylaşılan bilgileri uygularsanız, hem kişisel hesaplarınızı hem de yönettiğiniz sistemleri brute force saldırılarına karşı büyük ölçüde güvenli hale getirebilirsiniz. Saldırganlar en kolay hedefi ararlar. Siz basit önlemler alarak kolay hedef olmaktan kaçının. Kapınıza birkaç kilit daha ekleyin!